안녕하세요! 저번 포스팅 정보 수집에 이어서 다음 절차인 서비스 분석을 하겠습니다.

서비스 분석 절차에는 취약점을 찾는 겁니다.

저희가 저번 정보 분석 때 어느 서비스 인지 어느 포트 번호가 열렸는지 확인했잖아요?

그 서비스의 취약점을 찾아보겠습니다.

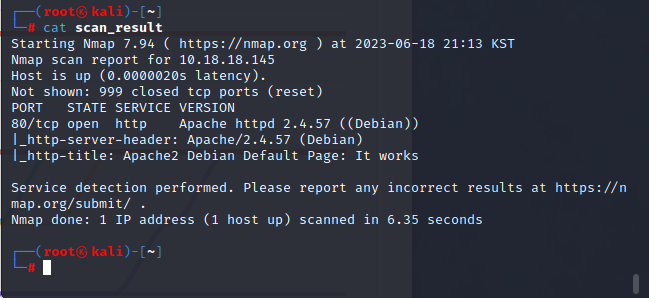

저번에 어느 정보를 모았는지 확인해보겠습니다.

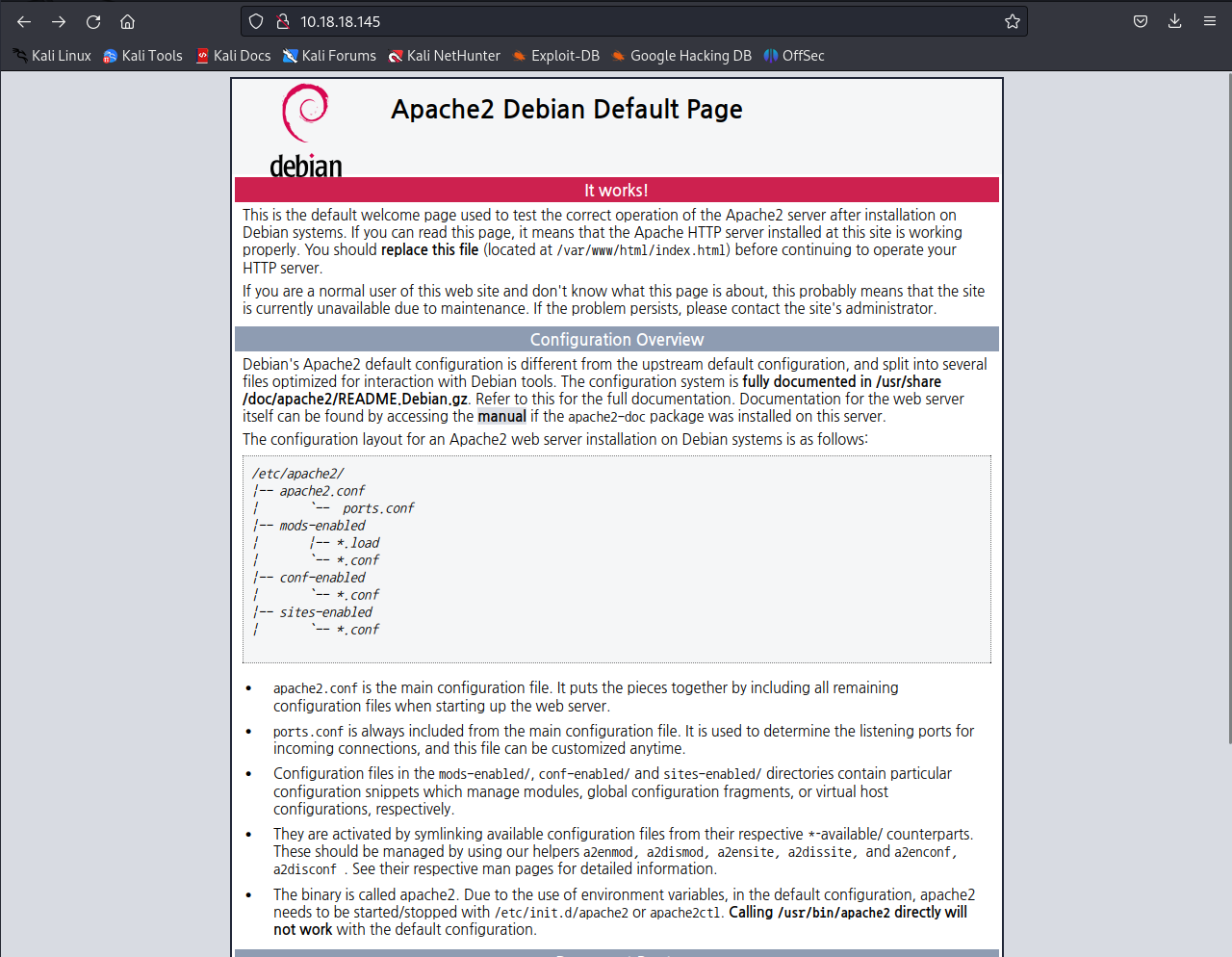

그리고 저 실습 IP을 들어가서 사이트를 확인해 보겠습니다.

만약 사이트에 무슨 서비스가 있는지 확인도 가능하면 좋겠지만 저는 아예 없네요

어쨌든 저희가 얻은 정보인 Apache httpd 2.4.57의 취약점을 찾겠습니다.

이 아파치는 제 VPN인 제 컴퓨터 IP이에요. 오류 나서 타겟 IP가 생성 안된 상태입니다.

그러니 참고만 하세요!! 제대로 된 실습은 다음 포스팅에 보시면 됩니다.

1. 프로그램을 뜯어본다

취약점을 찾는 방법 중 가장 기초적인 거죠. 저희가 직접 Apache httpd 2.4.57을 깔고 난 뒤에 코드 분석하고

세세하게 뜯어봐서 취약점이 있나 확인을 해보는 겁니다.

이 과정을 Reversing 이라고 하죠.

이 과정을 하면 확실하게 취약점이 나오긴 하는데.. 코드가 보통 코드가 아닌 기계어도 있을 테고 이것저것 엄청

많을 겁니다. 그러니 그걸 분석하는데 시간이 엄청 걸리겠죠!

지금은 이 방법은 쓰지 않겠습니다.

2. CVE 찾기

이 지구에 이 서버의 취약점에 관심 있는 사람은 한 명이라도 있을 겁니다!

그러니 그 사람이 취약점을 분석한 내용을 인터넷에 올려놨을 겁니다.

이렇게 공격 가능한 코드 또는 취약점을 분석한 코드를 인터넷에 올린 코드들을 바로 CVE 라고 불립니다.

당연히! 취약점을 찾고 먼저 그 서비스 회사에게 먼저 알려줍니다. 그럼 그 서비스 회사가 취약점을 고치고 난 뒤에

CVE을 올립니다.

그러나 업데이트를 안 한 사용자 또는 관리자는 CVE 통해 공격이 통합니다.

그러니 저희는 이 CVE를 찾으면 끝나겠죠? 한 번 찾아보겠습니다.

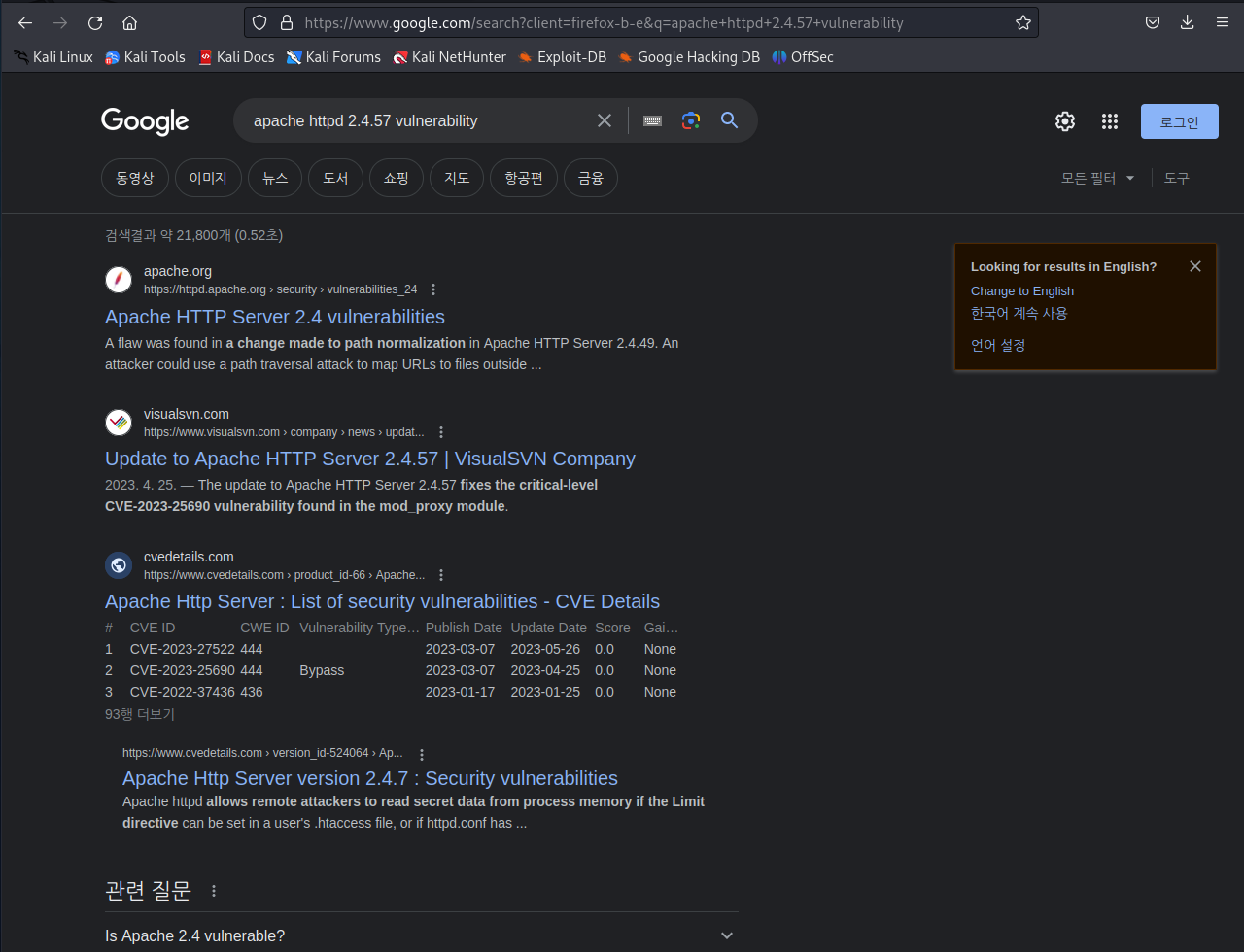

-Google 이용해서 찾기

구글에 직접 검색해 보겠습니다.

apache httpd 2.4.57 vulnerability

또는

apache httpd 2.4.57 exploit

이러면 저희가 직접 뜯지 않아도 취약점을 찾을 수 있습니다.

Chat GPT 이용해도 좋겠죠! AI 이용해 검색하면 더 편리할 수 있어요

이렇게 인터넷 통해 검색하는 방법 있습니다.

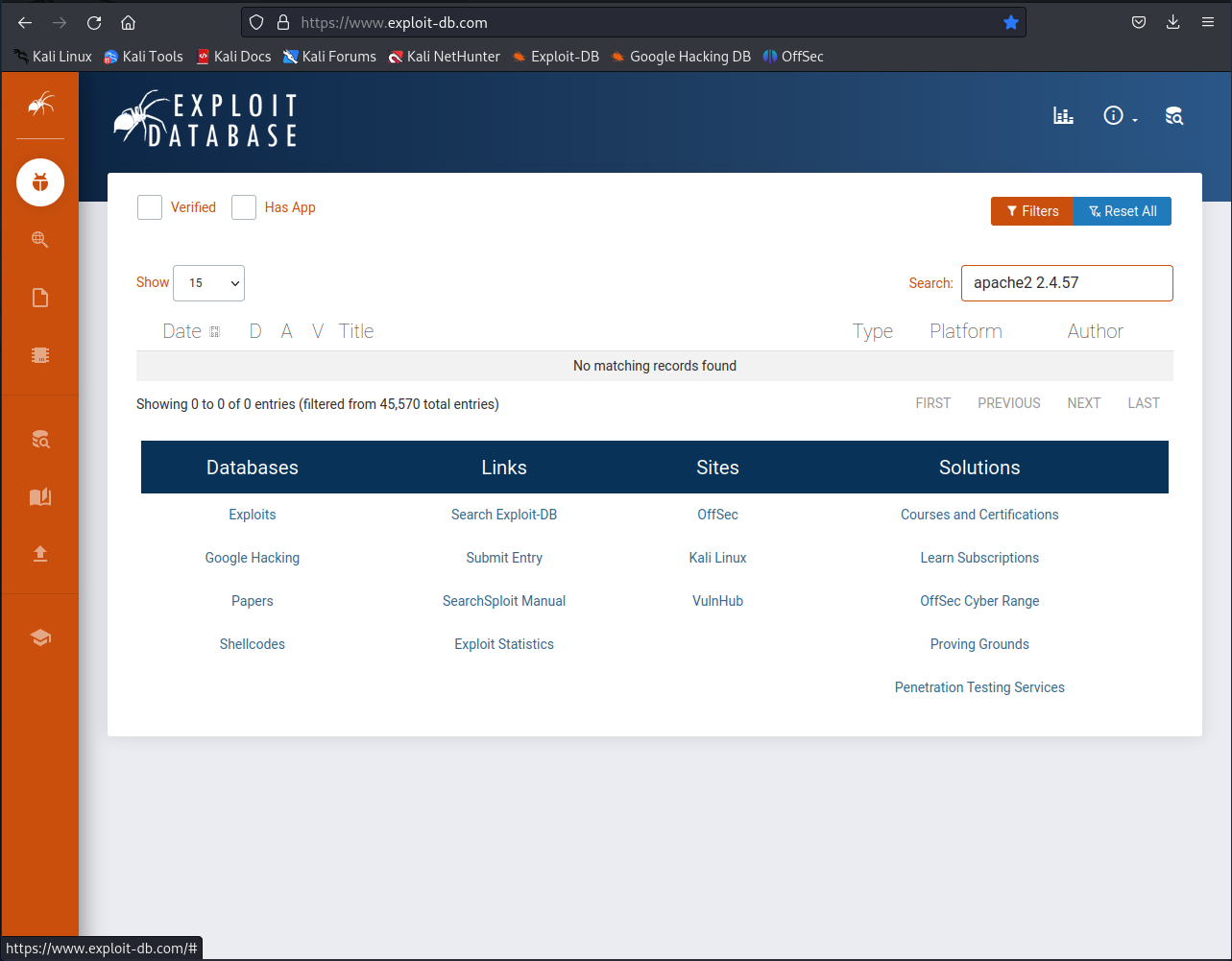

- Exploit db

exploit 이라는 단어는 쉽게 말해 해킹입니다. 공격을 뜻해요. 그러니 exploit db는 해킹 데이터베이스겠죠.

몇몇 사람들이 이런 취약점들을 찾고 모아 두는 사이트가 있습니다.

OffSec’s Exploit Database Archive

www.exploit-db.com

바로 여기 사이트입니다.

다양한 취약점이 있는데 오른쪽 위에 검색 통해 서비스의 취약점을 찾을 수 있습니다.

물론 모든 취약점이 여기에 있는 게 아니에요(웬만한 건 있다네요).

만약 그럴 경우에는 인터넷에 더 뒤적거리 던가 진짜로 리버싱을 해야 되겠죠!

검색해 볼게요

이 사이트를 이용하는 방법도 있습니다.

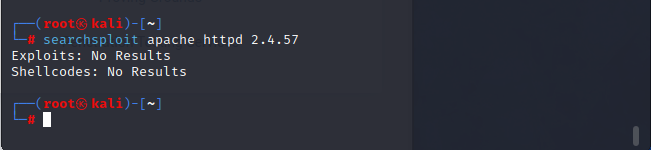

- searchsploit 명령어

이렇게 인터넷을 켜고 찾아보는 게 시간 낭비라고 생각하는 사람들을 위한 명령어입니다!

편리하긴 해요.

터미널 창에 searchsploit [서비스 이름] 하시면 해당 서비스의 취약점을 찾아 줍니다

사실 이 searchsploit은 방금 전에 본 사이트인 exploit db 랑 연동 되어 있습니다.

터미널에 searchsploit을 통해 검색하면 저 사이트에 검색을 하고 취약점이 있으면 알려주는 형식입니다.

이렇게 searchsploit 명령어 통해 CVE 찾기가 있습니다.

________________________________________________________________________________________________

이렇게 서비스 분석을 하시면 됩니다. 다음 포스팅에는 exploit 이제 이 취약점 CVE 코드를 이용해 쉘을 얻어 보는 절차를

해보겠습니다. 감사합니다.

'보안지식 > pentest' 카테고리의 다른 글

| pentest 실습 (Rootme) (0) | 2023.06.22 |

|---|---|

| pentest 실습 (LazyAdmin) - Post Exploit (0) | 2023.06.21 |

| pentest 실습 (LazyAdmin) - Exploit 까지 (0) | 2023.06.20 |

| pentest - 정보 수집하기(nmap 사용) (1) | 2023.06.18 |

| pentest 정의, tryhackme 실습 준비 (2) | 2023.06.17 |